https://www.cnblogs.com/guyouyin123/p/15592570.html

本文是对一小时精通Kubernetes的安全配置资源Secret的学习与记录

这个视频是关于Kubernetes中的安全配置资源Secret的教程。视频中讲解了Secret的作用和分类,如generic、trs和docker registry等。演示了创建和使用Secret的案例,包括存储用户名密码、证书和私钥等敏感信息,并通过Secret将其传递给容器。最后还介绍了如何通过Secret拉取私有仓库的镜像。视频内容简洁明了,适合初学者了解Kubernetes安全配置。

本视频介绍了K8s的Secret机密配置抽象。Secret提供了安全的存储和访问配置的机制,可以用于存放敏感数据,如用户名密码和安全证书。Secret支持两种绑定方式,一种是以环境变量的形式注入到Pod中,另一种是以存储卷的形式挂载到Pod中。Secret的配置值可以使用base64进行编码,也可以直接使用字面值。通过发布文件的方式,可以将Secret和Pod进行绑定。Secret的配置值不会直接显示在环境变量中,但可以通过命令行工具进行解码。

姊妹篇:

一小时精通Kubernetes的服务发现资源Service

一小时精通Kubernetes的配置资源ConfigMap

一小时精通Kubernetes的服务暴露和七层代理Ingress

- service主要作用:提供负载均衡

- ingress主要作用:提供域名转发集群流量入口

20241205

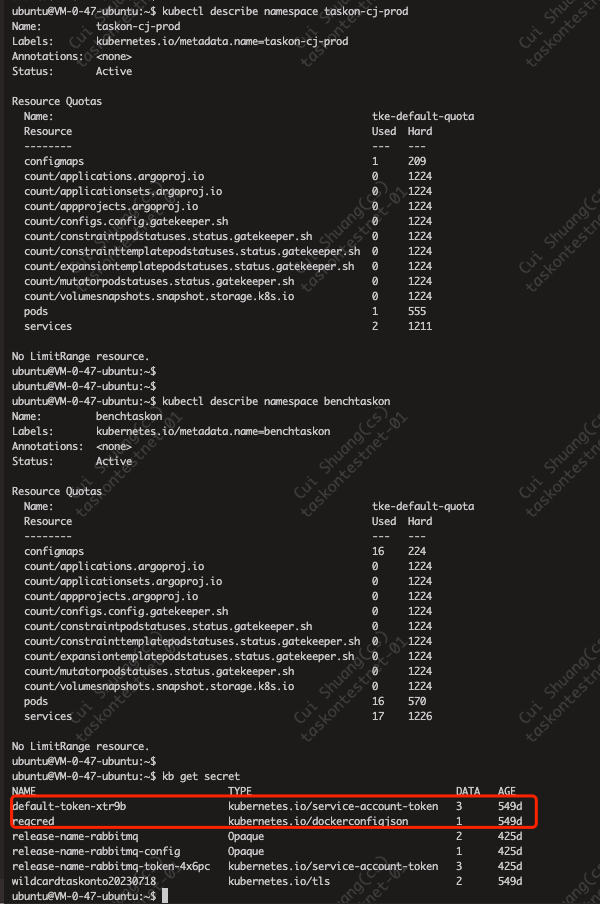

k8s查看namespace的信息

下面仅供参考…看图片问题基本就解决了~

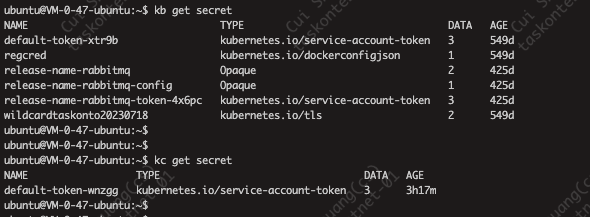

要将一个 Kubernetes Secret(如 regcred)从一个命名空间(如 taskon)复制到另一个命名空间(如 kc),你可以使用 kubectl get secret 命令将其以 YAML 格式输出,然后在目标命名空间中创建该 Secret。以下是详细步骤:

1. 导出 Secret

首先,导出 regcred Secret 的定义,假设它在 taskon 命名空间中:

1 | kubectl get secret regcred -n taskon -o yaml > regcred.yaml |

2. 修改 YAML 文件

打开 regcred.yaml 文件,找到以下字段并进行修改:

- metadata 部分中的

namespace字段,将其值改为kc:

1 | metadata: |

3. 创建 Secret

使用修改后的 YAML 文件在目标命名空间中创建 Secret:

1 | kubectl apply -f regcred.yaml -n kc |

4. 验证 Secret

最后,确认 Secret 是否已成功创建:

1 | kubectl get secret -n kc |

注意事项

- 确保你有足够的权限在目标命名空间中创建 Secret。

- 如果

regcredSecret 中包含敏感数据,确保在处理 YAML 文件时小心。

通过以上步骤,你应该能够成功将 regcred Secret 复制到 kc 命名空间。如果还有其他问题,请继续询问!

要查看 Kubernetes 中某个命名空间(namespace)的信息,可以使用 kubectl 命令。以下是几种常用的命令来查看命名空间的信息:

1. 查看所有命名空间

要查看集群中所有命名空间的列表,可以使用以下命令:

1 | kubectl get namespaces |

2. 查看特定命名空间的信息

要查看某个特定命名空间的详细信息,可以使用:

1 | kubectl describe namespace <namespace-name> |

将 <namespace-name> 替换为你想查看的命名空间的名称。例如:

1 | kubectl describe namespace taskon |

3. 查看命名空间中的资源

如果你想查看某个命名空间中的所有资源(如 Pods、Services、Deployments 等),可以使用以下命令:

1 | kubectl get all -n <namespace-name> |

例如,查看 taskon 命名空间中的所有资源:

1 | kubectl get all -n taskon |

4. 查看命名空间中的特定资源

你也可以查看命名空间中特定类型的资源。例如,查看 Pods:

1 | kubectl get pods -n <namespace-name> |

例如:

1 | kubectl get pods -n taskon |

5. 查看命名空间的标签和注释

要查看命名空间的标签和注释,可以使用以下命令:

1 | kubectl get namespace <namespace-name> -o yaml |

例如:

1 | kubectl get namespace taskon -o yaml |

总结

这些命令将帮助你获取 Kubernetes 中命名空间的相关信息。如果还有其他问题或需要进一步的帮助,请随时询问!

新建某个namespace,没有拉取镜像的权限

当您在创建命名空间(Namespace)并尝试拉取镜像时遇到权限问题,可以按照以下步骤排查和解决:

- 检查镜像仓库凭证

首先,确认您是否已经正确配置了访问镜像仓库所需的凭证:

1 | # 创建镜像拉取密钥 |

- 在Namespace中使用镜像拉取密钥

创建或更新Namespace的default service account,使其能够使用镜像拉取密钥:

1 | # 在特定Namespace中添加镜像拉取密钥 |

- 手动创建Namespace并应用凭证

1 | # 创建Namespace |

- Pod配置中显式指定镜像拉取密钥

在Pod或Deployment的yaml文件中直接指定镜像拉取密钥:

1 | apiVersion: apps/v1 |

常见权限问题排查:

- 确认用户名和密码正确

- 检查镜像仓库地址是否正确

- 验证网络连接是否通畅

- 检查镜像仓库的访问策略

如果问题仍然存在,建议:

- 查看详细的错误信息

- 检查Kubernetes集群的网络配置

- 联系镜像仓库管理员确认访问权限

原文链接: https://dashen.tech/2023/12/01/一小时精通Kubernetes的安全配置资源Secret/

版权声明: 转载请注明出处.